一方面,mimoLive发布了一个 远程控制用户界面 你可以用它来创建自定义的用户界面,你可以在平板电脑或类似设备上使用,以远程控制mimoLive。

此外,mimoLive提供访问裸露的 HTTP API 所以你可以创建自定义脚本(通过 bash 和 卷曲, 蘋果日報,内置 自动化层 或类似的东西,可以与一个 HTTP 服务器)来控制mimoLive的各方面--可能性几乎是无穷的。(见 例子 API 使用方法)

在本专题中,我们将重点关注裸露的 HTTP API.由于 API 是基于 json:api规范 请务必在使用 mimoLive 前熟悉它。 API.

*除了文档之外,你还可以看看我们在github上的PHP演示脚本。

此外,还有一个Shell和Apple Script的例子。

API 端点

姆雷特的生活 API 可以在mimoLive运行的同一台机器上(通过 "localhost")和本地网络上(通过".local")访问。

如果启用了mimoLive,就会有一个 HTTP 8989端口 "上的服务器。

所有 API 调用的前缀是"/api/v1/"的路径,所以如果你想得到一个已打开的文件的列表,你可以调用 "http://localhost:8989/api/v1/documents"。

所有的ID(文档、图层等)都被存储并持久化到磁盘,所以只要在mimoLive里面使用相同的文档,硬编码这些值是安全的。

认证

从mimoLive 3.1开始,如果用户在mimoLive偏好中启用了认证,你需要在每次请求时提供用户密码给 API 这可以通过两种方式进行:

- 设置自定义 HTTP header "X-MimoLive-Password-SHA256: xxxxxxx"

- 添加查询参数"?pwSHA256=xxxxxxx"

在这两种情况下,xxxxxx必须被原始密码所取代(在 UTF-8编码)的散列,使用 陕西省-256,并编码为一串十六进制的数字。

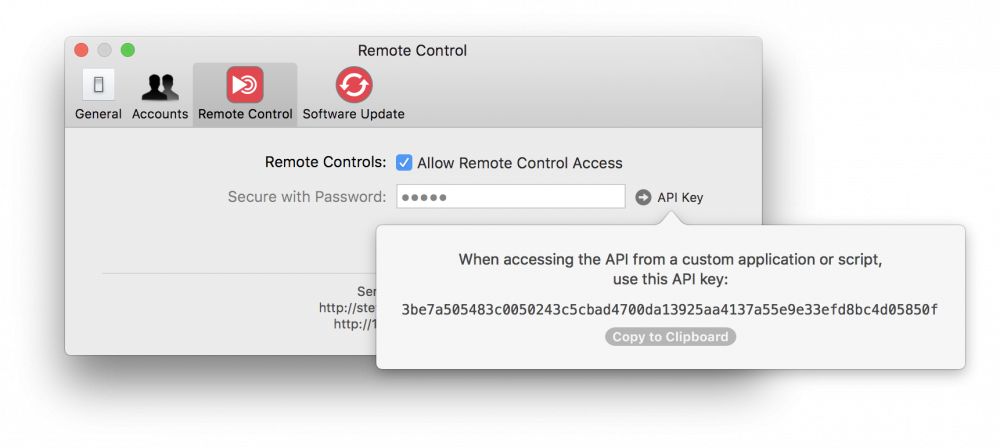

为了方便定制脚本和应用程序的开发,mimoLive显示了这个 API 键,并允许在 "远程控制 "偏好面板中复制到剪贴板:

废弃的认证方法

在mimoLive 3.1版之前,对着请求的 API 将使用特殊的 HTTP 头 "X-MimoLive-Password: "或每个请求的查询参数"?pw="。

不幸的是,这种方法通过一个潜在的不安全的网络连接以透明方式发送密码,这可能会暴露敏感数据,如果 HTTP API 密码在其他地方被重复使用。

虽然它继续工作,但因此不鼓励使用这种认证方法,并可能在将来被删除。

错误

如果在请求期间发生错误,mimoLive 将停止处理该请求并返回一个 HTTP 响应,其状态码表示错误。响应还包含一个 JSON 载有错误对象的数组,包含关于每个发生的错误的额外信息:

{

"errors": [

{

"status": "404",

"title": "Not Found",

"description": "The requested object could not be found"

}

]

}通过互联网进行远程访问

由于 HTTP API 是由mimoLive内建的网络服务器启用的,远程访问到 HTTP API 通过给mimoLive电脑一个公共IP号码,可以从互联网上的任何地方启用。由于 HTTP API 这不是很好的保护,这是一个坏主意。一个更好的方法是使远程访问 HTTP API 通过一个公共网络是为了 使用 ngrok 建立一个安全的隧道到你的 mimoLive 主机计算机.